No mundo das ferramentas de hardware e das aplicações industriais, os pontos montados desempenham um papel crucial. Como importante fornecedor de pontos montados, entendo a importância de garantir a segurança e a integridade desses produtos, especialmente quando se trata de pontos montados criptografados. A criptografia pode proteger dados confidenciais e garantir que os pontos montados sejam usados de maneira segura e compatível. Nesta postagem do blog, compartilharei alguns métodos eficazes sobre como verificar se um ponto montado está criptografado.

Compreendendo os pontos montados criptografados

Antes de se aprofundar nos métodos de verificação, é essencial entender o que são pontos montados criptografados. Pontos montados criptografados são aqueles que têm seus dados protegidos através de algoritmos de criptografia. Isto significa que os dados armazenados ou transmitidos através destes pontos montados são embaralhados num formato ilegível, que só pode ser decifrado com a chave de encriptação correta. A criptografia adiciona uma camada extra de segurança, especialmente em cenários onde os pontos montados são usados para lidar com informações confidenciais, como em processos de fabricação de alta segurança ou indústrias com uso intensivo de dados.

Método 1: verifique a configuração do sistema

Uma das principais maneiras de determinar se um ponto montado está criptografado é examinar a configuração do sistema. A maioria dos sistemas operacionais fornece ferramentas e comandos para visualizar os detalhes dos sistemas de arquivos montados.

Sistemas Linux

No Linux, omontarcomando é uma ferramenta poderosa. Quando você corremontar, ele lista todos os sistemas de arquivos montados atualmente junto com suas opções associadas. Se um ponto montado for criptografado, geralmente haverá opções específicas relacionadas à criptografia listadas. Por exemplo, se usar odm - criptasistema de criptografia, você poderá ver algo comocriptaoudm - criptana saída.

montar | cripta grepEste comando filtra a saída domontarcomando para mostrar apenas as linhas que contêm a palavra "crypt", que pode indicar um ponto montado criptografado.

Outro comando útil élsblk. Este comando lista todos os dispositivos de bloco do sistema. Os dispositivos criptografados geralmente têm uma convenção de nomenclatura diferente ou metadados adicionais associados a eles. Por exemplo, uma partição criptografada pode ser rotulada comodm - *, onde*é um identificador exclusivo.

lsblk -o NOME, FSTYPE, PONTO DE MONTAGEM, ETIQUETAEste comando fornece uma visão detalhada dos dispositivos de bloco, incluindo seu tipo de sistema de arquivos, ponto de montagem e rótulo. Se um dispositivo estiver criptografado, muitas vezes ele poderá ser identificado pelo tipo ou rótulo do sistema de arquivos.

Sistemas Windows

No Windows, você pode usar a ferramenta Gerenciamento de disco. Abra o console "Gerenciamento do Computador" e navegue até "Gerenciamento de Disco". Aqui você pode visualizar todos os discos e partições do seu sistema. Se uma partição for criptografada usando BitLocker, ela será claramente marcada como tal. Você também pode usar comandos do PowerShell para obter informações mais detalhadas.

Obter – BitLockerVolumeEste comando lista todos os volumes criptografados pelo BitLocker no sistema. Se um ponto montado corresponder a um volume criptografado, ele será incluído na saída.

Método 2: verifique os metadados do sistema de arquivos

Os metadados do sistema de arquivos também podem fornecer pistas sobre se um ponto montado está criptografado. Diferentes sistemas de arquivos têm diferentes maneiras de armazenar metadados, e sistemas de arquivos criptografados geralmente possuem estruturas de metadados exclusivas.

Sistema de arquivos Ext4 (Linux)

No sistema de arquivos Ext4, os metadados podem ser acessados através de ferramentas comotune2fs. Se o sistema de arquivos estiver criptografado, poderá haver campos de metadados personalizados relacionados à criptografia. No entanto, este método é mais avançado e requer um bom entendimento da estrutura do sistema de arquivos Ext4.

tune2fs -l /dev/sda1Este comando exibe as informações do superbloco do sistema de arquivos em/dev/sda1. Examinando cuidadosamente a saída, você poderá encontrar metadados relacionados à criptografia.

Sistema de arquivos NTFS (Windows)

No sistema de arquivos NTFS, você pode usar ofsutilcomando para visualizar metadados. Embora o NTFS não tenha uma criptografia integrada como o BitLocker, se um software de criptografia de terceiros for usado, os metadados poderão mostrar sinais de criptografia.

fsutil fsinfo ntfsinfo C:Este comando fornece informações detalhadas sobre o sistema de arquivos NTFS na unidade C:. Procure entradas de metadados incomuns que possam indicar criptografia.

Método 3: Use criptografia – ferramentas específicas

Existem também ferramentas específicas de criptografia disponíveis que podem verificar diretamente se um ponto montado está criptografado.

VeraCrypt

VeraCrypt é um popular software de criptografia de código aberto. Se um ponto montado for criptografado usando VeraCrypt, você pode usar a GUI do VeraCrypt ou ferramentas de linha de comando para verificar seu status.

veracrypt --listaEste comando lista todos os volumes VeraCrypt atualmente montados. Se um ponto montado for um volume criptografado com VeraCrypt, ele será incluído na saída.

LUKS (configuração de chave unificada do Linux)

LUKS é um padrão para criptografia de disco no Linux. Oconfiguração de criptografiaA ferramenta pode ser usada para verificar se um dispositivo está criptografado usando LUKS.

cryptsetup isLuks /dev/sda1Se/dev/sda1é um dispositivo criptografado LUKS, este comando retornará1; caso contrário, ele retornará0.

Importância da criptografia em pontos montados

Como fornecedor de pontos montados, vi em primeira mão a importância da criptografia em vários setores. Por exemplo, na indústria aeroespacial, onde são utilizadas ferramentas de precisão, os pontos montados criptografados podem proteger os dados de projeto e fabricação contra acesso não autorizado. Na área médica, onde informações confidenciais de pacientes podem ser armazenadas em dispositivos que utilizam pontos montados, a criptografia garante a privacidade dos dados e a conformidade com os regulamentos.

Nossas ofertas de pontos montados

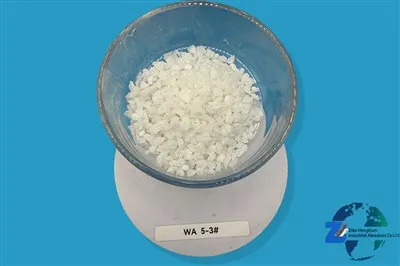

Oferecemos uma ampla gama de pontas montadas adequadas para diferentes aplicações. Se você precisaPontos montados para ferramentas de hardware,Pontas montadas para polimento de aço carbono, ouPontas montadas para lixar e polir madeira, temos os produtos certos para você. Nossos pontos montados não são apenas de alta qualidade, mas também podem ser personalizados para atender aos seus requisitos específicos de segurança, incluindo opções de criptografia.

Contate-nos para compras

Se você estiver interessado em nossos pontos montados e quiser discutir suas necessidades específicas, especialmente em relação aos pontos montados criptografados, recomendamos que você entre em contato conosco. Nossa equipe de especialistas está pronta para ajudá-lo a selecionar os produtos certos e garantir que eles atendam aos seus requisitos de segurança e desempenho. Estamos ansiosos pela oportunidade de trabalhar com você e contribuir para o sucesso de seus projetos.

Referências

- "O Projeto de Documentação Linux: Criptografia do Sistema de Arquivos" .

- "Documentação da Microsoft: criptografia de unidade BitLocker" .

- "Documentação VeraCrypt: Guia do usuário" .

- "LUKS - Manual de configuração da chave unificada do Linux" .